Nematomas „Android“ skirtame „Wi-Fi“ tinkle. Kaip sužinoti paslėpto „Wi-Fi“ tinklo pavadinimą

Laba diena!

Ar kada pagalvojote, kad jūsų sukurto Wi-Fi tinklo pavadinimą gali matyti visi kaimynai rajone? Be to, ne tik pamatykite, bet ir pabandykite prie jo prisijungti, bandydami atspėti slaptažodį (ir tam jiems net nereikia turėti jokių specialių programų). Sutikite, toks atvirumas ne visada turi gerą poveikį saugumui...

Bet yra išeitis. Daugelis šiuolaikinių maršrutizatorių ir kitų įrenginių palaiko „Wi-Fi“ veikimo režimą, kuriame jūsų tinklo pavadinimas bus paslėptas. Tie. norėdami prie jo prisijungti, turėsite žinoti ne tik slaptažodį, bet ir jo pavadinimą (taip padidiname ir privatumą: dauguma nežinos, kad sukūrėte Wi-Fi tinklą).

Šiame straipsnyje aš tiesiog norėjau parodyti, kaip galite paslėpti tinklo pavadinimą ir kaip vėliau prie jo prisijungti (apskritai, kaip visada ir visur, yra niuansų). Tikiuosi rasite ką nors naudingo sau...

Trumpa edukacinė programa apie slėptuves

Nustatant bevielis ryšys, maršrutizatoriaus žiniatinklio sąsajoje nustatote belaidžio tinklo pavadinimą (arba jis taip pat vadinamas SSID). Kai maršruto parinktuvas veikia, jis praneša visiems Wi-Fi tinklo diapazone esantiems įrenginiams savo SSID. Žinoma, tinklo diapazone gali būti ne tik jūsų įrenginiai, bet ir, pavyzdžiui, jūsų kaimynai. Tie. jie gali lengvai tai pamatyti ir bandyti prisijungti (ir atsižvelgiant į tai, kad daugelis žmonių nustato labai paprastą slaptažodį, jie gali net atspėti...).

Tačiau daugelis šiuolaikinių maršrutizatorių (kaip sakiau aukščiau) turi parinktį, leidžiančią paslėpti šį SSID (angliškoje maršrutizatoriaus programinės aparatinės įrangos versijoje ši funkcija bus vadinama panašiai kaip „Slėpti SSID“). Jei įjungsite šią funkciją, maršrutizatorius nustos transliuoti tinklo pavadinimą ir jis nebebus rodomas galimų jungčių sąraše. Teoriškai prie jo galite prisijungti tik žinodami jo pavadinimą (SSID), šifravimo tipą ir slaptažodį* (logiška, kad šią informaciją gali žinoti tik asmuo, turintis prieigą prie maršrutizatoriaus nustatymų, t. y. tinklo „savininkas“).

Atkreipiu dėmesį, kad paslėpę SSID, galite susidurti su nedideliais „problemais“: kai kurie įrenginiai negalės automatiškai prisijungti prie tinklo, be to, tie, kurie jau buvo prijungti prie tinklo, turės iš naujo sukonfigūruoti ryšį. Tam tikru mastu tai nepatogu, bet visada reikia mokėti už padidintą saugumą...

*PS

Net jei nustatymai yra nustatyti slėpti SSID, vis tiek, kai maršrutizatorius veikia, transliuojamas kitas identifikatorius - BSSID (Basic Service Set Identifier, suformuotas su MAC adresu). Ir dėl kai kurių programų (jos vadinamos skaitytuvais) tokį tinklą galima aptikti (viskas paslaptis tampa aišku) ...

Kaip paslėpti „Wi-Fi“ (per maršrutizatoriaus žiniatinklio sąsają)

Daugumoje maršrutizatorių modelių viskas daroma gana paprastai: jų žiniatinklio sąsajoje tiesiog atidarykite belaidžio tinklo nustatymų skirtuką ir pažymėkite langelį šalia "Slėpti belaidį tinklą"(jei turite anglišką programinę įrangą, ieškokite kažko panašaus į „HIDE SSID“). Pavyzdžiui, toliau pateikiama Tenda maršrutizatoriaus nustatymų ekrano kopija.

IN D-Link maršrutizatoriaiŠi parinktis vadinama panašiai kaip „Slėpti prieigos tašką“ (skirtukas „Wi-Fi“). Žiūrėkite pavyzdį žemiau.

Kai kuriuose maršrutizatoriuose (pavyzdžiui, TP-Link WR740N) parinktis vadinama šiek tiek kitaip. Norėdami paslėpti „Wi-Fi“ tinklą, turite panaikinti žymės langelio „Įgalinti SSID transliavimą“ žymėjimą.

Prašome atkreipti dėmesį!

Pažymėję langelį, norėdami paslėpti tinklą ir išsaugoti nustatymus, kai kuriuose įrenginiuose (nešiojamajame kompiuteryje, išmaniajame telefone ir kt.) turėsite iš naujo prisijungti prie šio „Wi-Fi“ tinklo. Daugiau informacijos, kaip tai padaryti, rasite toliau pateiktame straipsnyje.

Kaip prisijungti prie paslėpto Wi-Fi tinklo

Windows 10

Jei spustelėsite tinklo piktogramą „Windows“ dėkle, nematysite paslėpto „Wi-Fi“ tinklo (*Gal naujas Windows 10 jį suras ir pavadins panašiai kaip „Paslėptas tinklas“). Pavyzdys žemiau ekrane: mano tinklo „Asus_wifi“ nėra sąraše (bet jis transliuojamas!).

Norėdami prie jo prisijungti, turite atidaryti „Windows“ nustatymai(tam naudokite mygtukų kombinaciją Win + i arba meniu START).

Tada reikia nurodyti:

- tinklo pavadinimas;

- apsaugos tipas;

- saugos raktas (visi šie 3 laukai užpildomi pagal nustatymus, nurodytus maršrutizatoriaus žiniatinklio sąsajoje);

- Rekomenduoju pažymėti langelį šalia „automatinis ryšys“.

Atkreipkite dėmesį, kad slaptažodis ir tinklo pavadinimas turi būti nustatyti tiksliai taip, kaip maršrutizatoriaus nustatymuose (iki kiekvienos raidės didžiosios ir mažosios raidės!). Beje, jei slaptažodis arba tinklo pavadinimas nustatytas kirilica, gali kilti ryšio problemų (rekomenduoju naudoti tik lotynišką abėcėlę ir skaičius).

Jei įvesti duomenys teisingi, dėkle pamatysite pranešimą, kad tinklas prijungtas (žr. toliau pateiktą pavyzdį).

Android

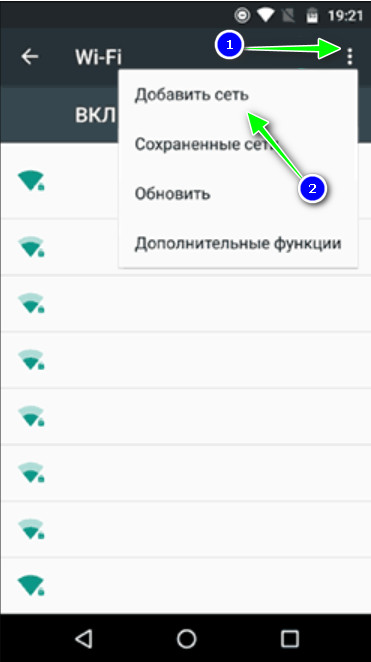

„Android“ iš esmės prisijungimas prie paslėpto belaidžio tinklo yra panašus. Jums reikia eiti į „Wi-Fi“ nustatymai, spustelėkite „tris taškus“ viršutiniame dešiniajame kampe (iškvieskite papildomą meniu) ir iššokančiajame lange pasirinkite „Pridėti tinklą“.

Po to taip pat turite įvesti tinklo pavadinimą ir slaptažodį (tą patį, kaip ir jungiantis sistemoje Windows).

Kokius maršrutizatoriaus nustatymus nustatyti, kad padidintumėte saugumą

Iš karto pasakysiu, kad saugumas Wi-Fi jungtysšiandien (net naudojant WPA2 su AES šifravimu) palieka daug norimų rezultatų, ne geriausio, o geriausio! Tokio tipo jungtyse yra per daug „skylių“...

Tačiau, laikydamiesi bent elementarių saugumo priemonių, žymiai padidinsite savo tinklo patikimumą ir apsaugosite jį nuo daugelio pradedančiųjų įsilaužėlių.

- ne trumpesnis kaip 8 simbolių slaptažodis, naudojant lotyniškos abėcėlės skaičius ir raides (be bendrinių žodžių);

- nustatyti saugumo standartą: „WPA2 su AES šifravimu“;

- paslėpti „Wi-Fi“ tinklą;

- išjungti UPnP, WPS (šios funkcijos yra gana nesandarios, o daugelis, net ir pradedančiųjų įsilaužėlių, išnaudoja jų pažeidžiamumą);

- maršrutizatoriaus nustatymuose leisti prisijungti tik prie įrenginių su tam tikrais (ne visi maršrutizatoriai tai palaiko);

- jei turite seną maršrutizatoriaus modelį, kuris nepalaiko jokių naujų saugos standartų: įsigykite naują įrenginį.

Už papildymus tema - iš anksto ačiū!

Paprastai belaidžio tinklo apsauga įjungiama maršrutizatoriuje jį nustatant. Paprastai naudojamas WPA arba modernesnis WPA2 metodas. Tada vartotojas gali sužinoti, kad be šifravimo tinklas veikia daug greičiau, o saugumui pakanka naudoti paslėptą pavadinimą. Tačiau net pradedantieji įsilaužėliai žino, kaip nulaužti maršrutizatorių, veikiantį „paslėptu vardu“. Norėdami įrodyti pačią galimybę, išsamiau apsvarstykite pavadinimo skaitymo būdą.

Belaidžio tinklo konstrukcijos schema

Galite „perskaityti“ „Wi-Fi“ tinklo pavadinimo reikšmę, net jei jis paslėptas. Mes nepateiksime scenarijų pavyzdžių, tačiau jie tikrai egzistuoja, ypač „BackTrack 5 R2“. Apžvalgos tikslas – įrodyti faktą: paslėpto pavadinimo naudojimas, taip pat MAC filtravimas neužtikrina tinkamo belaidžio tinklo saugumo lygio. Deja, iš to galime daryti išvadą, kad vienintelis būdas apsaugoti jūsų belaidį tinklą yra naudoti šifravimą.

Tinklo veikimo mechanizmas naudojant paslėptą pavadinimą

Informacija gaunama iš prieigos taško

Jei maršrutizatoriaus nustatymuose pažymėtas žymimasis laukelis „Slėpti tinklo pavadinimą“, tai reiškia tik vieną dalyką. Prieigos taškas jokiomis aplinkybėmis nesiųs paketo su pavadinimo reikšme.

Tačiau po tam tikro laikotarpio maršrutizatorius siunčia paketus su švyturio informacijos rėmeliu. Informacija šiame rėmelyje yra prieinama visiems. Tokiame rėmelyje vietoj „Wi-Fi“ tinklo pavadinimo gali būti tarpų seka arba gali būti „0“ ilgio laukas.

Transliacijos nuskaitymo rezultatas

Įvykdžius nuskaitymo komandą, vietoj paslėpto tinklo pavadinimo bus rodomas užrašas „ilgis: 0“. Tai yra, tampa žinoma apie tokio tinklo egzistavimą.

Informacija gaunama iš abonento

Prieš pradėdamas darbą, vartotojo įrenginys turi prisijungti prie „Wi-Fi“ tinklo. Abonentas perduoda informaciją į prieigos tašką ir aiškia forma. Užmezgant ryšį, jis perduoda vardo reikšmę.

Nusilaužimas į maršrutizatorių reiškia, kad bent vienas teisėtas abonentas yra tinkle arba ruošiasi prie jo prisijungti. Apsvarstykite veiksmų seką, kurią galima naudoti norint „priversti“ abonento įrenginį transliuoti tinklo pavadinimą (SSID).

Paslėpto vardo įsilaužimo algoritmas

Veiksmų, kuriuos atlieka įsilaužėlis, seka

Perjungę abonento įrenginį į skaitytuvo (arba monitoriaus) režimą, galite gauti tokį atsakymą:

Konsolės išvestis

Matome vieną prieigos tašką, veikiantį naudojant paslėptą SSID reikšmę (ilgis = 0). Atminkite, kad čia taip pat rodomas bet kurio prieigos taško MAC adresas.

Bus atliekama tokia veiksmų seka:

- Galima gauti papildomos informacijos apie tinklą paleisdami konkrečią komandą (naudojant tikslinį MAC adresą)

- Ankstesnės komandos išvestis – parodys visų prijungtų abonentų MAC adresus

- Paketas siunčiamas vartotojui tikslinio prieigos taško vardu, kad būtų panaikintas autentifikavimas (naudojamas MAC vertė prieigos taškas ir abonentas)

- Abonento įrenginys pradės autentifikuoti ir belaidžiu būdu išsiųs SSID reikšmę (kuri bus nuskaitoma)

Kaip matote, daugeliu atvejų įmanoma nulaužti paslėptą tinklo pavadinimą. Pakanka, kad būtų suteikta prieiga prie fizinio „Wi-Fi“ sluoksnio.

Svarbu žinoti, kad panašiu būdu užpuolikas apeis „MAC filtravimą“. Jis galės siųsti IP paketus su visiškai „legaliu“ MAC adresu.

Kas gali sustabdyti įsilaužėlį?

Jei kriptografiniai metodai yra nepriimtini, galima tik rekomenduoti fizinio sluoksnio apsaugą.

Pavyzdžiui, galima naudoti sektorinę anteną, o ne rykštę. Tai nesunku suprasti: antena, kurios „aprėptis“ yra 90 laipsnių (arba 180), susiaurins prieigos erdvę. Lygiagrečiai montuojant tokią anteną, geriau sumažinti siųstuvo galią maršrutizatoriuje (3 dB 180 laipsnių kampu arba 6 90 laipsnių kampu).

Sektorinė antenos spinduliavimo schema

Tačiau sektorinių antenų naudojimas neužtikrina 100% apsaugos. Realiomis sąlygomis yra bangų atspindys. Ir taip pat neįmanoma kiek įmanoma sumažinti galios, nes gausime mažesnę aprėpties sritį.

Darome išvadą: fizinis apsaugos būdas realiomis sąlygomis ne visada užtikrina saugumą. Išimtis būtų parabolinių antenų naudojimas (kas, žinoma, praktiškai netaikoma). Na, o įjungti šifravimą ar ne, kiekvienas gali pasirinkti pats.

Čia mes nulaužėme tinklą naudodami įprastą Ubuntu versiją (apie ką reikia pagalvoti):

Kai kurių belaidžių prieigos taškų savininkai juos sukonfigūruoja taip, kad netransliuotų savo vardo (ESSID). Tai, jų nuomone, laikoma papildoma priedo apsauga (kartu su slaptažodžiu).

Paprasčiau tariant, paslėptas „Wi-Fi“ tinklas yra tinklas, kurio sąraše nematyti galimus tinklus. Norėdami prie jo prisijungti, turite rankiniu būdu įvesti jo pavadinimą.

Tiesą sakant, šis apsaugos būdas yra nepagrįstas, jei tik todėl, kad tam tikrais momentais belaidžio tinklo pavadinimas (ESSID) vis dar transliuojamas aiškiu tekstu.

Yra daugybė rekomendacijų, kaip apsaugoti belaidį maršruto parinktuvą. Tačiau tokio tipo apsauga (slėpti „Wi-Fi“ pavadinimą), taip pat nerekomenduojama naudoti, nes ji sukelia tam tikrų sunkumų teisėtiems vartotojams ir nesuteikia jokios apsaugos.

Šioje medžiagoje parodytas apsaugos gedimas paslėpus tinklą. Kita dalis parodys paprastumą.

Kaip pamatyti paslėptus „Wi-Fi“ tinklus

Pradėkime nuo to, kad paslėpti tinklai nėra tokie paslėpti. Juos labai lengva pamatyti naudojant Airodump-ng. Norėdami tai padaryti, mes perkeliame savo belaidę kortelę į:

Ifconfig wlan0 žemyn && iwconfig wlan0 režimo monitorius && ifconfig wlan0 aukštyn

Ir paleiskite Airodump-ng:

Airodump-ng wlan0

Atkreipkite dėmesį į liniją

Tai yra „paslėptas“ „Wi-Fi“ tinklas. Visi duomenys, išskyrus ESSID, yra prieinami tuo pačiu pagrindu kaip ir kiti prieigos taškai. Ir mes jau žinome kai ką apie ESSID:

Šios AP pavadinimą sužinome atlikdami brutalią jėgą naudodami programą mdk3. Tuo tarpu pereikime prie kito paslėpto „Wi-Fi“ tinklo ir sužinokime jo pavadinimą naudodami Airodump-ng.

Paslėpto „Wi-Fi“ tinklo pavadinimo gavimas naudojant „Airodump-ng“.

Tinklo pavadinimas (ESSID) transliuojamas aiškiu tekstu ir gali būti perimtas prisijungiant prie kliento. Galite palaukti, kol klientas prisijungs natūraliai, arba galite pagreitinti procesą „išmušdami“ () iš prieigos taško. Po to jis iš karto pradės prisijungti, tinklo pavadinimas bus rodomas transliacijoje aiškia forma, o mes, savo ruožtu, jį perimsime. Veiksmų seka tiksliai atitinka aprašytą straipsnyje „“. Todėl, jei jau esate su juo susipažinę, tai jums bus gana paprasta.

Mes žiūrime į atakai prieinamus prieigos taškus

Airodump-ng wlan0

Tinklas paslėptu pavadinimu:

20:25:64:16:58:8C -42 1856 0 0 1 54e WPA2 CCMP PSK

Jos BSSID yra 20:25:64:16:58:8C, jos vardas yra 11 simbolių ir ji veikia 1 kanale. Taigi aš paleidžiu airodump-ng 1 kanale:

Airodump-ng wlan0 -- 1 kanalas

Jei pamenate, fiksuodamas rankos paspaudimą nurodžiau ir raktą -w po kurio yra failo vardo priešdėlis. Tai galima padaryti dabar, nes rankos paspaudimo fiksavimas netrukdo nustatyti paslėpto AP pavadinimo. Tokiu atveju vienu akmeniu nužudysite du paukščius.

Jums nieko nereikia daryti – tiesiog palaukite, kol kas nors prisijungs arba vėl prisijungs natūraliai. Jei skubate, galite pagreitinti procesą naudodami.

Norėdami tai padaryti, atidarome naują terminalo langą ir ten įveskite komandą:

Aireplay-ng -0 3 -a 20:25:64:16:58:8C wlan0

Čia -0 reiškia autentifikavimo panaikinimą, 3 reiškia išsiųstų paketų skaičių, -a 20:25:64:16:58:8C tai yra tikslinės AP BSSID ir wlan0— tinklo sąsaja monitoriaus režimu.

Rezultatas gaunamas beveik akimirksniu:

Mus dominanti linija yra:

20:25:64:16:58:8C -34 100 1270 601 0 1 54e WPA2 CCMP PSK SecondaryAP

Tie. „paslėpto“ tinklo pavadinimas yra Antrinis AP.

Airodump-ng naudojimo privalumai:

- Žymiai greičiau nei naudojant mdk3 (kai naudojamas )

- Jei nenaudojate autentifikavimo panaikinimo atakos, belaidžio tinklo stebėjimo sistemoms liksite nematomi

Airodump-ng naudojimo trūkumai:

- Jei nėra klientų, tada šią programą bejėgis atskleisti paslėptą Wi-Fi tinklai

- Jei naudojate autentiškumo panaikinimo ataką, jūs demaskuojate save.

- Jei ši ataka nenaudojama, laikas, reikalingas tinklo pavadinimui atskleisti, žymiai pailgėja.

Paslėpto „Wi-Fi“ tinklo pavadinimo gavimas be prijungtų klientų (naudojant mdk3)

mdk3 naudojimo privalumai:

- Veikia tais atvejais, kai Airodump-ng yra bejėgis.

- AP klientų nereikia norint rasti paslėpto „Wi-Fi“ tinklo pavadinimą.

Mdk3 naudojimo trūkumai:

- Pasirinkimas gali užtrukti ilgai, ypač ilgų „Wi-Fi“ prieigos taškų pavadinimų atveju.

- Belaidžio tinklo monitoriams visada demaskuojate savo veiklą.

Prisiminkite mūsų pirmąjį paslėptą AP

20:02:AF:32:D2:61 -40 108 3 0 6 54e WPA2 CCMP PSK

Deja, šis AP neturi klientų, todėl negalime pasinaudoti Airodump-ng magija. Vietoj to naudosime mdk3 žiaurią jėgą.

Mano komanda atrodo taip:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt

Čia mdk3- tai programos pavadinimas, wlan0- belaidžio tinklo sąsajos pavadinimas, p— reiškia pagrindinį zondavimą ir ESSID brutalios jėgos režimą, -t 20:02:AF:32:D2:61– tai mus dominančios AP BSSID, -f /root/essid.txt nurodo failą, kuriame yra pavadinimų sąrašas, skirtas brutaliai priverstinai ESSID (Wi-Fi tinklo pavadinimas).

Programos rezultatas:

Root@HackWare:~# mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt SSID Žodžių sąrašo režimas suaktyvintas! Laukiama švyturio kadro iš tikslo... Sniffer gija pradėta SSID paslėptas. SSID ilgis: 3. Bandomasis SSID: Paketai išsiųsti: 1 - Greitis: 1 paketas/sek Gautas atsakymas nuo 20:02:AF:32:D2:61, SSID: "žiniatinklis" Paskutinis bandymas buvo: (null) SSID pabaiga sąrašas pasiektas.

Tie. buvo pasirinktas tinklo pavadinimas, taip ir pasirodė žiniatinklio.

Aukščiau yra žodyno ataka. Tačiau belaidžių tinklų pavadinimus galima gauti naudojant įprastą žiaurią jėgą. Mano komanda yra tokia:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -с 6 -b l

Dauguma variantų mums jau žinomi, išskyrus du naujus: - nuo 6 reiškia šeštąjį kanalą, -b l reiškia simbolių rinkinį su l reiškia mažąsias raides.

Simbolių rinkiniai:

- visi atspausdinti ( a)

- mažosios raidės ( l)

- didžiosios raidės (u)

- skaičiai ( n)

- mažosios ir didžiosios raidės ( c)

- mažosios ir didžiosios raidės plius skaičiai ( m)

Kaip matote, programa veikė puikiai (ir greitai!). Gautas rezultatas: Gautas atsakymas iš 20:02:AF:32:D2:61, SSID: "web".

Apibendrinkime. „Wi-Fi“ apsauga slepiant tinklo pavadinimą (kartu su filtravimu pagal MAC adresą – apie tai žr. straipsnį „ “) yra netinkamos saugos priemonės. Niekas nedraudžia jų naudoti – jie nesusilpnina apsaugos. Bet jie jo taip pat nepadidina. Tuo pačiu metu jūs turite taikstytis su nepatogumais, kuriuos jie sukelia teisėtiems vartotojams. Jei kalbame apie filtravimą pagal MAC adresą, tada, kai pridedamas naujas klientas, kažkas turi gauti maršrutizatoriaus administravimo teises ir pakeisti jo konfigūraciją. Tai ne visada gali būti priimtina.

Jūs jau žinote apie fakultetas informacijos saugumas iš GeekBrains? Išsami metinė programa praktiška mokymai, apimantys visas pagrindines temas, taip pat papildomi kursai kaip dovana. Remiantis treniruočių rezultatais, a sertifikatas nustatytas pavyzdys ir sertifikatas. Dėl specialios nuolaidos bet kuriuose fakultetuose ir kursuose!

Dauguma belaidžių tinklų transliuoja savo pavadinimą eteryje. Šis pavadinimas gali būti matomas kelių dešimčių metrų spinduliu nuo maršrutizatoriaus, jei kalbame apie 2,4 GHz Wi-Fi. Todėl jūsų Wi-Fi pavadinimą mato kaimynai pora aukštų žemiau ir aukščiau, o jei negyvenate labai aukštai, tada ir žmonės gatvėje. Kartais susiduriame su poreikiu paslėpti SSID saugumo sumetimais, apie kuriuos kalbama viename iš mūsų straipsnių. Šiame straipsnyje apžvelgsime 2 būdus, kaip prisijungti prie paslėpto „Wi-Fi“ nešiojamajame arba „Windows“ kompiuteryje.

Kaip prisijungti prie paslėpto „Wi-Fi“ tinklo „Windows 10“, „8“ ir „Windows 7“.

Pirmas būdas. Per tinklo ryšio tvarkyklę

Norėdami parodyti dispečerį tinklo jungtys Spustelėkite Wi-Fi piktogramą užduočių juostoje šalia laikrodžio:

Jei nešiojamasis kompiuteris yra diapazone Wi-Fi maršrutizatorius arba prieigos taškai su paslėptu SSID, tada sąraše galimi ryšiai elementas bus rodomas Kiti tinklai. Spustelėkite jį kairiuoju pelės mygtuku:

Spustelėkite mygtuką Ryšys :

Kitame lange įveskite „Wi-Fi“ pavadinimas(darant prielaidą, kad tai žinote iš anksto) ir paspauskite Gerai:

Dabar įveskite saugos raktą ir spustelėkite Gerai :

Jungiamasi...

Jei teisingai įvedėte SSID ir saugos raktą, sąraše su užrašu matysite tą patį pavadinimą Prisijungta prieš:

Antras būdas.

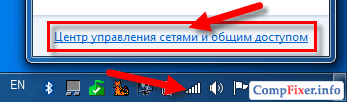

Tvarkydami belaidžius tinklus sistemoje „Windows“. Spustelėkite Wi-Fi piktogramą sistemos dėkle šalia laikrodžio ir pasirinkite:

Tinklo ir bendrinimo centras Spustelėkite mygtuką :

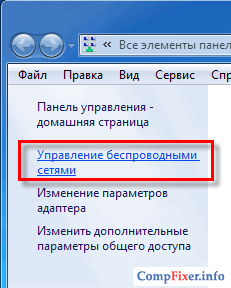

Pridėti Pasirinkite elementą :

Sukurkite tinklo profilį rankiniu būdu

- Teisingai įveskite išsamią „Wi-Fi“ viešosios interneto prieigos taško informaciją:

- apsaugos tipas;

- pavadinimas (SSID);

- šifravimo tipas;

saugos raktas. Prisijunkite, net jei tinklas netransliuoja.

Kitame lange spustelėkite Uždaryti :

Prisijungus prie „Wi-Fi“ su paslėptu SSID, jūsų kompiuterio ryšio tvarkytuvėje jis atrodys lygiai taip pat, kaip „Wi-Fi“ su nepaslėptu SSID. Ir jei pašalinsite jos SSID ir saugos raktą iš kompiuterio, ji vėl bus rodoma kaip Kiti tinklai.

Paslėptos tinklo skaitytuvo programos.

Didžioji dauguma maršrutizatorių šiandien vartotojui pateikiami su geru saugos nustatymų rinkiniu, pavyzdžiui:

- WPA šifravimas;

- MAC adresų filtravimas;

- Gebėjimas veikti esant sumažintam signalo stiprumui, perduodamam klientams;

- Galimybė išjungti DHCP ir naudoti statinį IP adresą;

- Galimybė paslėpti belaidžio AP pavadinimą (SSID).

Visi šie nustatymai sumažina įsilaužėlių tikimybę ne tik įsilaužti belaidė prieiga, bet ir ieškoti paties taško. Jie tai sumažina, bet negali užkirsti kelio. Kitame Computer76 straipsnyje pakalbėsime apie paskutinį iš mano paminėtų nustatymų – SSID.

Kiekvienas, kuris susidūrė su maršruto parinktuvo nustatymu, žino, kad tinklo pavadinimas yra parinktis, kuri atidaryta pagal numatytuosius nustatymus. Pradedantieji suteikia jam pavadinimą, galvodami tik apie tai, kaip padaryti savo teiginį išskirtinį tarp kitų. Profesionalai toli slepia tinklo pavadinimą.

Kodėl tinklo pavadinimas nustatymuose rodomas kaip atidaryti nustatymą? Taip, viskas paprasta – radau tinklą tarp kitų, įvedžiau slaptažodį – ir internete. Po „keleto problemų“ su tinklu vartotojas pradeda suprasti, kad kaimynas, išmanantis Kali Linux, gali tai padaryti savo tinkle taip pat lengvai. Tinklas su transliacijos pavadinimu yra viena rimta kliūtis įsilaužėliui.

Paslėpkime tinklo pavadinimą ir tuo reikalas baigsis? Kad ir kaip būtų.

Jums nebereikia būti įsilaužimo guru, kad rastumėte paslėptą tinklą. Programinės įrangos rinka siūlo pakankamai paslaugų ir programų, kurios puikiai veiks su jūsų paslėptu tinklu. Aptiktų tinklų sąrašas, žinoma, priklausys nuo pasirinkto modemo modelio. Kitas. Šios programos negalės „pasiimti“ neįvardytų SSID tinklų pavadinimų. Kai kuriose programose vietoj pavadinimo rodomas tuščias laukas, kai kurios apibrėžia tinklą kaip netransliuojamą.

Norėdami pajusti skirtumą, pirmiausia siūlau naudoti įmontuotą Windows įrankis paieška. Atidarykite komandų konsolę ir įveskite:

Kaip matote, nors komanda egzistuoja, su jos pagalba daug pinigų neuždirbsi. Pereikime prie trečiųjų šalių komunalinių paslaugų.

Paprasčiausias ir galbūt populiariausias iš jų yra WirelessNetView. Jei esate susijęs su saugumo testavimu, tada galimybė meniu Parinktys pasirinkti nuskaitymą naudojant konkrečią modemo kortelę bus naudinga. Yra tiekimas garso signalas kai aptinkamas naujas AP. Tai nereikalauja montavimo.

Iš karto matosi bevardis tinklas: jis... neturi pavadinimo. Be to, galite atšaukti daugiau aktyvus darbasįmontuotas arba prijungtas vertėjas. Jei radote naudojant WirelessNetView atviras tinklas, prie jo galite prisijungti tiesiai iš parinkčių meniu. Žinoma, jokių socialinių tinklų ar mokėjimų internetu.

Paslėpti tinklo skaitytuvai

Kita programa turi gražesnį dizainą. Naudingumas inSSIDer leis nuskaityti dviem dažniais vienu metu arba atskirai kiekvienam. Galimi ir kiti filtrai. Tačiau svarbiausia, kad paslėpti tinklai būtų rodomi tiksliai. Programa veikia visose „Windows“ versijose.

Paslėpti tinklo skaitytuvai

Kita programa NetSurveyor paleidžiant jis taip pat paprašys pasirinkti wifi imtuvas ir nedelsiant pradės nuolatinį netoliese esančių tinklų nuskaitymą. Labai informatyvus langas, tačiau funkcionalumas nesiskiria nuo ankstesnių programų:

Paslėpti tinklo skaitytuvai

Palyginti su kitomis tokio pobūdžio programomis, ši sveria daugiausiai – 20 MB. Tam reikės įdiegti. Sąsaja spalvinga, bet visa informacija ir nustatymai viename skirtuke... Dalyje programos lango yra animuotas radaras, rodantis artimiausius prieigos taškus:

Atsisiųskite paslėptą tinklo skaitytuvą

Galiausiai, Aircrack-ng. Produktyviausias tokio pobūdžio? veikia su visomis versijomis operacinės sistemos. Ypač įsišaknijęs. Tai jau profesionali programa, kuri papildys mūsų sąrašą ir su kuria įsilaužėliai yra gerai susipažinę. Jei jums tai naujovė, būtinai susipažinkite su ja. Aš nepateikiu tiesioginės atsisiuntimo nuorodos – „Google“ ją užblokuos, atsisiųs iš kūrėjo svetainės. Atsisiuntimas iš ten taip pat nėra be problemų - suaktyvinamas „įtartinos svetainės“ tipo blokavimas. Tačiau šios programos pagalba galite ne tik atskleisti paslėptus tinklus, bet ir nuodugniai su jais dirbti.