Invizibil pe rețeaua wi-fi pentru Android. Cum să aflați numele unei rețele Wi-Fi ascunse

Bună ziua!

Te-ai gândit vreodată că numele rețelei Wi-Fi create de tine poate fi văzut de toți vecinii din zonă? Mai mult, nu numai că vedeți, ci și încercați să vă conectați la el, încercând să ghicească parola (și nici măcar nu trebuie să aibă programe speciale pentru asta). De acord, o astfel de deschidere nu are întotdeauna un efect bun asupra securității...

Dar există o cale de ieșire. Multe routere moderne și alte dispozitive acceptă modul de operare Wi-Fi, în care numele rețelei tale va fi ascuns. Aceste. pentru a vă conecta la acesta, va trebui să cunoașteți nu numai parola, ci și numele acesteia (prin urmare, creștem și confidențialitatea: majoritatea oamenilor nu vor ști că ați creat o rețea Wi-Fi).

În acest articol, am vrut doar să arăt cum puteți ascunde numele rețelei și cum să vă conectați ulterior la ea (în general, ca întotdeauna și oriunde există nuanțe). Sper să găsești ceva util pentru tine...

Un scurt program educațional despre ascunderea

La setare conexiune fără fir, în interfața web a routerului setați numele rețelei wireless (sau se numește și SSID). În timp ce routerul funcționează, le spune tuturor dispozitivelor din raza de acțiune a rețelei Wi-Fi SSID-ul său. Desigur, nu numai dispozitivele dvs., ci și, de exemplu, vecinii dvs. se pot afla în raza de acțiune a rețelei. Aceste. pot să-l vadă cu ușurință și să încerce să se conecteze (și având în vedere că mulți oameni setează o parolă foarte simplă, ar putea chiar să ghicească...).

Dar multe routere moderne (cum am spus mai sus) au o opțiune care vă permite să ascundeți acest SSID (în versiunea în limba engleză a firmware-ului routerului, această funcție va fi numită ceva de genul „Ascunde SSID”). Dacă activați această funcție, routerul nu va mai difuza numele rețelei și nu va mai apărea în lista de conexiuni disponibile. În teorie, vă puteți conecta la acesta numai dacă îi cunoașteți numele (SSID), tipul de criptare și parola* (este logic ca doar persoana care are acces la setările routerului, adică „proprietarul” rețelei, poate cunoaște aceste informații).

Remarc că, după ascunderea SSID-ului, este posibil să întâmpinați „probleme” minore: unele dispozitive nu se vor putea conecta automat la rețea, plus cele care erau deja conectate la rețea vor trebui să configureze din nou conexiunea. Într-o oarecare măsură, acest lucru este incomod, dar trebuie întotdeauna să plătiți pentru securitate sporită...

*PS

Chiar dacă setările sunt setate pentru a ascunde SSID-ul, totuși, atunci când routerul rulează, este difuzat un alt identificator - BSSID (Basic Service Set Identifier, format cu adresa MAC). Și datorită unor programe (se numesc scanere), o astfel de rețea poate fi detectată (totul secret devine clar) ...

Cum să ascundeți Wi-Fi (prin interfața web a routerului)

În majoritatea modelelor de router, totul se face destul de simplu: în interfața lor web, trebuie doar să deschideți fila de setări pentru rețeaua wireless și să bifați caseta de lângă „Ascundeți rețeaua wireless”(dacă aveți firmware în limba engleză, atunci căutați ceva de genul „HIDE SSID”). Ca exemplu, mai jos este o captură de ecran a setărilor routerului Tenda.

ÎN Routere D-Link Această opțiune este numită similar „Ascunde punctul de acces” (fila Wi-Fi). Vezi exemplul de mai jos.

La unele routere (de exemplu, TP-Link WR740N) opțiunea este numită ușor diferit. Pentru a ascunde o rețea Wi-Fi, trebuie să debifați caseta de selectare „Activați difuzarea SSID”.

Vă rugăm să fiți atenți!

După ce bifați caseta pentru a ascunde rețeaua și salvați setările, pe unele dispozitive (laptop, smartphone, etc.) va trebui să vă reconectați la această rețea Wi-Fi. Pentru informații despre cum să faceți acest lucru, consultați articolul de mai jos.

Cum să vă conectați la o rețea Wi-Fi ascunsă

Windows 10

Dacă faceți clic pe pictograma de rețea din tava Windows, nu veți vedea rețeaua dvs. Wi-Fi ascunsă (*Pot fi Windows nou 10 îl va găsi și îl va numi ceva de genul „Hidden Network”). Un exemplu mai jos pe ecran: rețeaua mea „Asus_wifi” nu este în listă (dar este difuzată!).

Pentru a vă conecta la acesta, trebuie să deschideți Setări Windows(utilizați combinația de butoane Win+i pentru aceasta sau prin meniul START).

Apoi trebuie să specificați:

- numele rețelei;

- tipul de securitate;

- cheie de securitate (toate aceste 3 câmpuri sunt completate pe baza setărilor specificate în interfața web a routerului);

- Recomand să bifați caseta de lângă „conexiune automată”.

Vă rugăm să rețineți că parola și numele rețelei trebuie setate exact ca în setările routerului (până la majusculele fiecărei litere!). Apropo, dacă parola sau numele rețelei sunt setate în chirilic, este posibil să întâmpinați probleme de conexiune (recomand să folosiți numai alfabetul latin și numerele).

Dacă datele introduse sunt corecte, veți vedea un mesaj în tavă care vă spune că rețeaua este conectată (vezi exemplul de mai jos).

Android

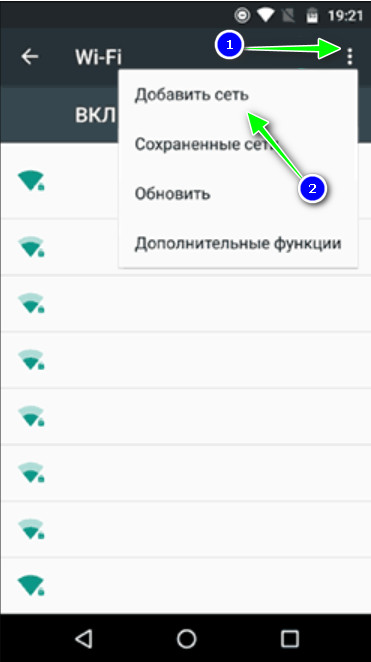

Pe Android, în principiu, conectarea la o rețea fără fir ascunsă este similară. Trebuie să mergi la Setări Wi-Fi, faceți clic pe „trei puncte” din colțul din dreapta sus (apelați un meniu suplimentar), iar în fereastra pop-up selectați „Adăugați rețea”.

După aceea, trebuie să introduceți și numele și parola rețelei (la fel ca atunci când vă conectați în Windows).

Ce setări de router să setați pentru a crește securitatea

Voi spune imediat acea siguranță Conexiuni Wi-Fi astăzi (chiar și atunci când utilizați WPA2 cu criptare AES) lasă mult de dorit, nu cel mai bun, dar cel mai bun! Sunt prea multe „găuri” în acest tip de conexiune...

Cu toate acestea, respectând cel puțin măsurile de securitate de bază, veți crește semnificativ fiabilitatea rețelei și o veți proteja de mulți hackeri începători.

- o parolă de cel puțin 8 caractere, folosind numere și litere din alfabetul latin (fără cuvinte comune);

- setați standardul de securitate: „WPA2 cu criptare AES”;

- ascunde-ți rețeaua Wi-Fi;

- dezactivați UPnP, WPS (aceste funcții sunt destul de leaking, iar mulți, chiar și hackeri începători, exploatează vulnerabilitățile lor);

- în setările routerului, permiteți conexiunile numai la dispozitive cu anumite (nu toate routerele acceptă acest lucru);

- dacă aveți un model vechi de router care nu acceptă noi standarde de securitate: achiziționați un dispozitiv nou.

Pentru completări pe această temă - mulțumesc anticipat!

De obicei, protecția rețelei fără fir este activată în router la configurarea acestuia. De obicei, se folosește WPA sau metoda mai modernă WPA2. Apoi, utilizatorul poate afla că rețeaua funcționează mult mai rapid fără criptare, iar pentru securitate este suficient să folosești un nume ascuns. Dar chiar și hackerii începători știu cum să pirateze un router care funcționează sub un „nume ascuns”. Pentru a demonstra posibilitatea în sine, să luăm în considerare metoda de citire a numelui mai detaliat.

Diagrama construcției rețelei fără fir

Puteți „citi” semnificația numelui unei rețele Wi-Fi, chiar dacă este ascuns. Nu vom da exemple de scripturi, dar ele chiar există, în special, pentru BackTrack 5 R2. Scopul revizuirii este de a dovedi faptul: utilizarea unui nume ascuns, precum și filtrarea MAC, nu oferă nivelul adecvat de securitate pentru o rețea fără fir. Din păcate, de aici putem concluziona că singura modalitate de a vă proteja rețeaua wireless este utilizarea criptării.

Mecanismul de funcționare a unei rețele folosind un nume ascuns

Informații care provin de la punctul de acces

Dacă caseta de selectare „Ascunde numele rețelei” este bifată în setările routerului, aceasta înseamnă un singur lucru. În niciun caz punctul de acces nu va trimite un pachet care să conțină valoarea numelui.

Totuși, după o anumită perioadă, routerul trimite pachete care conțin un cadru de informații de semnalizare. Informațiile din acest cadru sunt disponibile oricui. Într-un astfel de cadru, în loc de numele rețelei Wi-Fi, poate exista o secvență de spații sau poate conține un câmp de lungime „0”.

Rezultatul scanării difuzării

După executarea comenzii de scanare, în locul numelui rețelei ascunse, va fi afișată inscripția „lungime: 0”. Adică devine cunoscută existența unei astfel de rețele.

Informații care vin de la abonat

Înainte de a începe lucrul, dispozitivul utilizatorului trebuie să se conecteze la rețeaua Wi-Fi. Abonatul transmite informații către punctul de acces și în formă clară. Când se realizează o conexiune, transmite valoarea numelui.

Hackerea unui router implică faptul că cel puțin un abonat legitim se află în rețea sau este pe cale să se conecteze la aceasta. Să luăm în considerare secvența de acțiuni care pot fi utilizate pentru a „forța” dispozitivul abonatului să difuzeze numele rețelei (SSID).

Algoritm de hacking de nume ascuns

Secvența de acțiuni efectuate de un hacker

Prin comutarea dispozitivului abonatului în modul scanner (sau monitor), puteți obține următorul răspuns:

Ieșire de consolă

Vedem un punct de acces care operează pe o valoare SSID ascunsă (lungime=0). Rețineți că aici este afișată și adresa MAC a oricărui punct de acces.

Se va efectua următoarea secvență de acțiuni:

- Poate fi obținut Informații suplimentare despre rețea rulând o comandă specifică (folosind adresa MAC țintă)

- Ieșirea comenzii anterioare - va afișa adresele MAC ale tuturor abonaților conectați

- Un pachet este trimis utilizatorului în numele punctului de acces țintă pentru dezautentificare (utilizat Valoarea MAC punct de acces și abonat)

- Dispozitivul abonat va începe să fie supus autentificării și va trimite valoarea SSID prin aer (care va fi citită)

După cum puteți vedea, este posibil să piratați un nume de rețea ascuns în majoritatea cazurilor. Este suficient să fie asigurat accesul la stratul Wi-Fi fizic.

Este important de știut că într-un mod similar, un atacator va ocoli „filtrarea MAC”. Acesta va putea trimite pachete IP cu o adresă MAC complet „legală”.

Ce poate opri un hoț?

Dacă metodele criptografice sunt inacceptabile, protecția stratului fizic poate fi recomandată numai.

Este posibil, de exemplu, să folosiți o antenă sectorială mai degrabă decât una cu bici. Nu este greu de înțeles: o antenă cu o „acoperire” de 90 de grade (sau 180) va îngusta spațiul de acces. În paralel cu instalarea unei astfel de antene, este mai bine să reduceți puterea emițătorului în router (cu 3 dB pentru 180 de grade sau cu 6 pentru 90).

Modelul de radiație al antenei sectoriale

Cu toate acestea, utilizarea antenelor sectoriale nu oferă protecție 100%. În condiții reale, există o reflexie a valurilor. Și, de asemenea, este imposibil să reducem puterea cât mai mult posibil, deoarece vom obține o zonă de acoperire mai mică.

Concluzionăm: metoda fizică de protecție în condiții reale nu oferă întotdeauna securitate. O excepție ar fi utilizarea antenelor parabolice (care, desigur, nu se aplică în practică). Ei bine, dacă să activați sau nu criptarea este la latitudinea fiecăruia să aleagă singur.

Aici am spart rețeaua folosind o versiune obișnuită a Ubuntu (ceva la care să ne gândim):

Proprietarii unor puncte de acces wireless le configurează astfel încât să nu-și transmită numele (ESSID). Acest lucru este considerat, în opinia lor, protecție suplimentară (împreună cu parola) a accesoriului.

Mai simplu spus, o rețea Wi-Fi ascunsă este o rețea care nu este vizibilă în listă rețelele disponibile. Pentru a vă conecta la acesta, trebuie să introduceți numele lui manual.

De fapt, această metodă de protecție este insuportabilă, fie și doar pentru că în anumite momente numele rețelei wireless (ESSID) este încă difuzat în text clar.

Există un întreg set de recomandări despre cum să vă protejați routerul wireless. Dar acest tip de protecție (ascunderea numelui Wi-Fi), precum și, nu este recomandat pentru utilizare, deoarece provoacă anumite dificultăți pentru utilizatorii legitimi și nu oferă nicio protecție.

Acest material arată eșecul protecției prin ascunderea rețelei. Următoarea parte va arăta simplitatea.

Cum să vedeți rețelele Wi-Fi ascunse

Să începem cu faptul că rețelele ascunse nu sunt atât de ascunse. Sunt foarte ușor de văzut folosind Airodump-ng. Pentru a face acest lucru, transferăm cardul nostru wireless pe:

Ifconfig wlan0 jos && iwconfig wlan0 monitorizare mod && ifconfig wlan0 sus

Și rulați Airodump-ng:

Airodump-ng wlan0

Atenție la linie

Aceasta este o rețea Wi-Fi „ascunsă”. Toate datele, cu excepția ESSID, sunt disponibile pe aceeași bază ca și alte puncte de acces. Și știm deja ceva despre ESSID:

Aflam numele acestui AP prin efectuarea de forta bruta folosind programul mdk3. Între timp, să trecem la o altă rețea Wi-Fi ascunsă și să aflăm numele acesteia folosind Airodump-ng.

Obținerea unui nume de rețea Wi-Fi ascuns utilizând Airodump-ng

Numele rețelei (ESSID) este difuzat în text clar și poate fi interceptat în timpul conexiunii clientului. Puteți aștepta ca clientul să se conecteze în mod natural sau puteți accelera procesul prin „eliminarea” () de la punctul de acces. După aceasta, va începe imediat să se reconecteze, numele rețelei va apărea în difuzare în formă clară, iar noi, la rândul nostru, îl vom intercepta. Secvența acțiunilor corespunde exact cu cea descrisă în articolul „”. Prin urmare, dacă ești deja familiarizat cu el, atunci va fi destul de simplu pentru tine.

Ne uităm la punctele de acces disponibile pentru atac

Airodump-ng wlan0

Rețea cu nume ascuns:

20:25:64:16:58:8C -42 1856 0 0 1 54e WPA2 CCMP PSK

BSSID-ul ei este 20:25:64:16:58:8C, numele ei are 11 caractere și rulează pe canalul 1. Așa că rulez airodump-ng pe canalul 1:

Airodump-ng wlan0 --canal 1

Dacă vă amintiți, atunci când capturam o strângere de mână am specificat și cheia -w urmat de un prefix de nume de fișier. Acest lucru se poate face acum - deoarece capturarea unei strângeri de mână nu interferează cu identificarea numelui unui AP ascuns. În acest caz, vei ucide două păsări dintr-o singură lovitură.

Nu trebuie să faceți nimic - doar așteptați ca cineva să se conecteze sau să se reconecteze în mod natural. Dacă vă grăbiți, puteți accelera procesul utilizând.

Pentru a face acest lucru, deschidem o nouă fereastră de terminal și tastam comanda acolo:

Aireplay-ng -0 3 -a 20:25:64:16:58:8C wlan0

Aici -0 înseamnă dezautentificare, 3 înseamnă numărul de pachete trimise, -a 20:25:64:16:58:8C acesta este BSSID-ul AP-ului țintă și wlan0— interfață de rețea în modul monitor.

Rezultatul se obține aproape instantaneu:

Linia care ne interesează este:

20:25:64:16:58:8C -34 100 1270 601 0 1 54e WPA2 CCMP PSK SecondaryAP

Aceste. numele rețelei „ascunse” este AP secundar.

Avantajele utilizării Airodump-ng:

- Semnificativ mai rapid decât folosind mdk3 (când utilizați )

- Dacă nu utilizați un atac de deautentificare, rămâneți invizibil pentru sistemele de monitorizare a rețelei fără fir

Dezavantajele utilizării Airodump-ng:

- Dacă nu există clienți, atunci acest program neputincios să dezvăluie cele ascunse Rețele Wi-Fi

- Dacă utilizați un atac de deautentificare, vă demascați.

- Dacă acest atac nu este utilizat, timpul necesar pentru dezvăluirea numelui rețelei crește semnificativ.

Obținerea numelui unei rețele Wi-Fi ascunse fără clienți conectați (folosind mdk3)

Avantajele utilizării mdk3:

- Funcționează în situațiile în care Airodump-ng este neputincios.

- Clienții AP nu sunt necesari pentru a găsi numele unui Wi-Fi ascuns.

Dezavantajele utilizării mdk3:

- Selectarea poate dura mult timp, în special pentru nume lungi de puncte de acces Wi-Fi.

- Întotdeauna vă demascați; activitatea dvs. pare extrem de suspectă pentru monitoarele de rețea wireless.

Amintiți-vă primul nostru AP ascuns

20:02:AF:32:D2:61 -40 108 3 0 6 54e WPA2 CCMP PSK

Din păcate, acest AP nu are clienți, așa că nu putem folosi magia Airodump-ng. În schimb, vom folosi forța brută mdk3.

Comanda mea arată astfel:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt

Aici mdk3- acesta este numele programului, wlan0- numele interfeței de rețea fără fir, p— înseamnă sondarea de bază și modul de forță brută ESSID; -t 20:02:AF:32:D2:61- acesta este BSSID-ul AP-ului care ne interesează, -f /root/essid.txt indică către un fișier care conține o listă de nume pentru a forța brută ESSID (numele rețelei Wi-Fi).

Rezultatul programului:

Root@HackWare:~# mdk3 wlan0 p -t 20:02:AF:32:D2:61 -f /root/essid.txt SSID Wordlist Mode activat! Se așteaptă cadru de semnalizare de la țintă... Firul sniffer început SSID-ul este ascuns. Lungimea SSID este: 3. Încercare SSID: Pachete trimise: 1 - Viteză: 1 pachete/sec Am primit răspuns de la 20:02:AF:32:D2:61, SSID: „web” Ultima încercare a fost: (nulă) Sfârșitul SSID-ului lista ajunsă.

Aceste. s-a ales numele rețelei, s-a dovedit a fi web.

Mai sus este un atac de dicționar. Dar numele rețelelor fără fir pot fi obținute folosind forța brută obișnuită. Comanda mea ia forma:

Mdk3 wlan0 p -t 20:02:AF:32:D2:61 -с 6 -b l

Majoritatea opțiunilor ne sunt deja familiare, cu excepția a două noi: -de la 6înseamnă canalul șase, -b lînseamnă un set de caractere, cu lînseamnă litere mici.

Seturi de caractere:

- toate tipărite ( o)

- literă mică ( l)

- majuscule (u)

- numere ( n)

- litere mici și mari ( c)

- minuscule și majuscule plus numere ( m)

După cum puteți vedea, programul a funcționat foarte bine (și rapid!). Rezultat primit: Am primit răspuns de la 20:02:AF:32:D2:61, SSID: „web”.

Să rezumam. Protejarea rețelei Wi-Fi prin ascunderea numelui rețelei (împreună cu filtrarea după adresa MAC - vezi articolul „ ” despre aceasta) sunt măsuri de securitate nepotrivite. Nimeni nu interzice utilizarea lor - nu slăbesc protecția. Dar nici ei nu o măresc. În același timp, trebuie să suportați inconvenientele pe care le provoacă utilizatorilor legitimi. Dacă vorbim despre filtrarea după adresa MAC, atunci ori de câte ori este adăugat un client nou, cineva trebuie să obțină drepturi administrative pentru router și să-i modifice configurația. Acest lucru poate să nu fie întotdeauna acceptabil.

Știi deja despre facultate securitatea informatiei de la GeekBrains? Program anual cuprinzător practic formare care acoperă toate subiectele principale, precum și cursuri suplimentare ca un cadou. Pe baza rezultatelor antrenamentului, a certificat eşantion stabilit şi certificat. Pentru o reducere specială la orice facultăți și cursuri!

Majoritatea rețelelor fără fir își transmit numele în direct. Acest nume poate fi văzut pe o rază de câteva zeci de metri de routerul dumneavoastră, dacă vorbim de Wi-Fi 2.4 GHz. Prin urmare, numele rețelei Wi-Fi este văzut de vecini la câteva etaje în jos și în sus, iar dacă nu locuiți foarte sus, atunci și oamenii de pe stradă. Uneori ne confruntăm cu nevoia de a ascunde SSID-ul din motive de securitate, lucru discutat într-unul dintre articolele noastre. În acest articol ne vom uita la 2 moduri de a vă conecta la Wi-Fi ascuns pe un laptop sau un computer Windows.

Cum să vă conectați la o rețea wi-fi ascunsă în Windows 10, 8 și 7

Prima cale. Prin Network Connection Manager

Pentru a afișa dispecerul conexiuni de rețea Faceți clic pe pictograma Wi-Fi din bara de activități lângă ceas:

Dacă laptopul se află în raza de acțiune Router Wi-Fi sau puncte de acces cu un SSID ascuns, apoi în listă conexiuni disponibile articolul va fi afișat Alte rețele. Faceți clic pe el cu butonul stâng al mouse-ului:

Faceți clic pe butonul Conexiune :

În fereastra următoare, introduceți Nume Wi-Fi(presupunând că știți dinainte) și apăsați Bine:

Acum introduceți cheia de securitate și faceți clic Bine :

Se conectează...

Dacă ați introdus corect SSID-ul și cheia de securitate, veți vedea același nume în lista cu inscripția Conectatîmpotriva:

A doua cale.

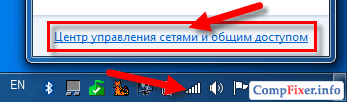

Prin Gestionarea rețelelor wireless în Windows Faceți clic pe pictograma Wi-Fi din bara de sistem lângă ceas și selectați:

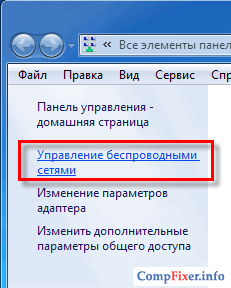

Centru de rețea și partajare Faceți clic pe butonul :

Adăuga Selectați un articol :

Creați manual un profil de rețea

- Introduceți corect detaliile hotspot-ului dvs. Wi-Fi:

- tipul de securitate;

- nume (SSID);

- tip de criptare;

cheie de securitate. Conectați-vă chiar dacă rețeaua nu difuzează.

În fereastra următoare, faceți clic Aproape :

După conectarea la Wi-Fi cu un SSID ascuns, în managerul de conexiuni de pe computer va arăta exact la fel ca Wi-Fi cu un SSID ascuns. Și dacă îi eliminați SSID-ul și cheia de securitate de pe computer, ea va apărea din nou ca Alte rețele.

Programe de scanare de rețea ascunse.

Marea majoritate a routerelor de astăzi vin la utilizator cu un set bun de setări de securitate, cum ar fi:

- Criptare WPA;

- filtrarea adresei MAC;

- Capacitatea de a opera la puteri reduse ale semnalului transmis clienților;

- Abilitatea de a dezactiva DHCP și de a utiliza o adresă IP statică;

- Posibilitatea de a ascunde numele AP wireless (SSID).

Toate aceste setări reduc șansele hackerului nu numai de a pirata acces wireless, dar și pentru a căuta punctul în sine. O reduc, dar nu o pot preveni. În următorul articol Computer76 vom vorbi despre ultima dintre setările pe care le-am menționat - SSID.

Oricine s-a ocupat de configurarea unui router știe că numele rețelei este o opțiune care este deschisă implicit. Începătorii îi dau un nume, gândindu-se doar la cum să-și facă punctul unic printre altele. Profesioniștii ascund numele rețelei departe.

De ce apare numele rețelei în setări ca setare deschisă? Da, totul este simplu - am găsit rețeaua printre altele, am introdus parola - și pe Internet. După „câteva probleme” cu rețeaua, utilizatorul începe să realizeze că un vecin care este priceput în Kali Linux poate face acest lucru rețelei sale la fel de ușor. O rețea cu un nume de difuzare este minus un obstacol serios pentru un hacker.

Să ascundem numele rețelei și ăsta e sfârșitul chestiunii? Indiferent cum ar fi.

Nu mai trebuie să fii un guru al hackingului pentru a găsi o rețea ascunsă. Piața de software oferă un număr suficient de utilități și programe care vor funcționa bine cu rețeaua dvs. ascunsă. Lista rețelelor detectate, desigur, va depinde de modelul de modem selectat. Următorul. Aceste programe nu vor putea „prelua” numele rețelelor SSID fără nume. Unele dintre programe afișează un câmp gol în loc de nume, unele definesc rețeaua ca nedifuzată.

Pentru a simți diferența, vă sugerez să utilizați mai întâi sistemul încorporat instrument Windows căutare. Deschideți consola de comandă și tastați:

După cum puteți vedea, chiar dacă echipa există, nu puteți câștiga mulți bani cu ajutorul ei. Să trecem la utilități terță parte.

Cel mai simplu și poate cel mai popular dintre ele este WirelessNetView. Dacă sunteți implicat în testarea de securitate, atunci posibilitatea de a selecta scanarea folosind o anumită placă de modem în meniul Opțiuni va fi cu siguranță utilă. Există un feed semnal sonor când este detectat un nou AP. Nu necesită instalare.

Rețeaua fără nume este imediat vizibilă: ea... nu are nume. În plus, puteți anula mai multe munca activă traducător încorporat sau conectat. Dacă ai găsit că folosești WirelessNetView rețea deschisă, vă puteți conecta la ea direct din meniul de opțiuni. Desigur, fără rețele sociale sau plăți online.

Scanere de rețea ascunse

Următorul program are un design mai frumos. Utilitate inSSIDer vă va permite să scanați la două frecvențe simultan sau separat pentru fiecare. Alte filtre sunt disponibile. Dar cel mai important lucru este că rețelele ascunse sunt afișate cu acuratețe. Programul funcționează pe toate versiunile de Windows.

Scanere de rețea ascunse

Următorul program NetSurveyor la pornire, vă va cere și să alegeți receptor wifiși va începe imediat scanarea continuă a rețelelor din apropiere. O fereastră foarte informativă, totuși, funcționalitatea nu este diferită de programele anterioare:

Scanere de rețea ascunse

În comparație cu alte programe de acest gen, acesta cântărește cel mai mult - la 20 MB. Va necesita instalare. Interfața este colorată, dar toate informațiile și setările sunt într-o singură filă... În parte a ferestrei programului există un radar animat care arată cele mai apropiate puncte de acces:

descărcați scaner de rețea ascuns

In sfarsit, Aircrack-ng. Cel mai productiv de acest gen? functioneaza cu toate versiunile sisteme de operare. Îndeosebi înrădăcinat în. Acesta este deja un utilitar profesional care va completa lista noastră și cu care hackerii sunt foarte familiarizați. Dacă este o noutate pentru dvs., asigurați-vă că îl cunoașteți. Nu ofer un link de descărcare directă - Google îl va bloca, îl va descărca de pe site-ul web al dezvoltatorului. Descărcarea de acolo nu este, de asemenea, fără probleme - este declanșată o blocare de tip „site suspect”. Cu toate acestea, cu ajutorul acestui program nu numai că puteți dezvălui rețele ascunse, ci și să lucrați temeinic asupra lor.